Aus holistischer, d. h. ganzheitlicher Sicht sind Systeme mehr als die Summe ihrer Bestandteile. So ist auch in der

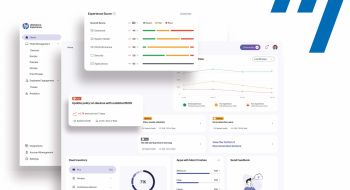

IT-Security ein Alarm nicht nur ein singulärer Event, sondern muss im Zusammenspiel aller Komponenten der Security-Landschaft betrachtet werden. Dies ist die Aufgabe des Security Event & Information Managements (SIEM). Im SIEM fliessen Daten aus verschiedensten Quellen zusammen. Firewall, Endpoint Protection, Vulnerability Management, (Security) Proxy Server, Identity & Access oder das Mobile Device Management, Operational Technology, Endpoint Detection & Response sowie die Log-Daten der einzelnen Serversysteme liefern qualitativ hochwertige Daten und jedes dieser Systeme sollte in ein SIEM für die gewünschte holistische Betrachtung eingebunden werden.

Build or buy?Ein Unternehmen kann ein SIEM selbst aufbauen oder einen

Dienstleister beauftragen. Im Idealfall stellt dieser ergänzend ein Security Operation Center (SOC). Der eigene Aufbau ist jedoch keine einmalige Investition, denn ein SIEM benötigt fortlaufende Pflege, z. B. bei der Anpassung der Use Cases oder den Updates, aber auch bei der zeitnahen Abarbeitung und kompetenten Bewertung der Alarme. Hierzu braucht es in allererster Linie Menschen mit einem professionellen Background und in genügender Anzahl für einen 24x7-Betrieb.

Im nächsten Schritt werden die Prozesse definiert. Die Komplexität festzulegen, welcher Alarm in welche Abteilung rapportiert werden muss und wer für die Lösung des Security-Issues verantwortlich ist, wird oft unterschätzt. Der Betreiber des SIEMs bzw. SOC kann hier eine kontrollierende Funktion übernehmen. Je nach Issue sind verschiedene Eskalationen nötig. Wird beispielsweise im SIEM eine hohe Anzahl von verletzbaren Geräten gefunden ist, ist das Server-Team gefragt, zeitnah einen Patch zu installieren.

Wird ein SIEM 24x7 und über Landesgrenzen hinaus betrieben, spielt die Zeitverschiebung eine wesentliche Rolle bei der Entscheidung, wer lokal oder zentral welche Befugnisse im Netzwerk hat.

Nach Menschen und Prozessen gilt es die Technologie für den Einsatz im SIEM zu bestimmen. Der Markt bietet eine immense Auswahl, um selbst die wichtigsten Funktionen abzudecken, die da sind:

•

Es muss eine grosse Anzahl an Security-Quellen eingebunden werden können. Syslog ist der Grundbaustein für die Einbindung fast aller Datenquellen. Gängige Security-Hersteller müssen jedoch von einem SIEM native, also ohne Syslog, integriert werden können, da einige ihre Security-Events mit zusätzlichen Informationen anreichern.

•

Die Architektur muss skalierbar sein. Ein SIEM muss auf Wachstum ausgelegt sein. Empfehlenswert ist eine auf Kollektoren basierende Architektur, die in jedem Sub-Netz oder pro Land/Kontinent die Security-Informationen sammelt und ggfs. eine gewisse Vorarbeit (Korrelation, Komprimierung) für eine rasche Weiterleitung der Daten ans SIEM leistet.

•

Die Kosten müssen transparent sein. Es gilt aus der Vielzahl möglicher Lizenzierungsmodelle, etwa auf Basis der Datenmenge oder der Anzahl eingebundener Systeme, die passende Balance zwischen technischer Wünschbarkeit und entstehenden Kosten zu finden.

Vorteile der AuslagerungVom «Dreiklang» Menschen, Prozesse und Technologie sind bei einem externen Dienstleister bereits

die Kompetenzträger und der Technologie-Stack gegeben. Ein Unternehmen sollte sich bei der Auslagerung daher nicht in den Bits & Bytes verlieren, sondern sich das Angebot des Service Providers ganzheitlich im Hinblick auf Anzahl und Format der Datenquellen, der Reaktionsgeschwindigkeit, der inkludierten Use Cases, der Kosten für zusätzliche, des Lizenzierungsmodells, des Reportings oder sonstiger SLAs anschauen. Durch die Prozesse wird das Unternehmen in der Regel während des On-Boardings entlang erprobter Frameworks geführt.

Die grössten Vorteile: eine bessere Kalkulierbarkeit der Kosten – die beim Eigenbau oft unterschätzt werden - und die Verfügbarkeit von Spezialisten, die schwer zu finden sind.

Über den Autor:

Dieter Bartl verfügt über 25 Jahre Erfahrung im Bereich Cyber Security. In seiner beruflichen Laufbahn hat Dieter als Solutionsarchitekt und als Consultant für Grosskunden gearbeitet. Er verfügt über ein fundiertes Wissen im Banken- und Versicherungssektor. Dieses Wissen reicht vom ersten Kontakt mit dem Kunden bis hin zur späteren Umsetzung von Grossprojekten.