In einer zunehmend vernetzten digitalen Welt ist Cyberrisikomanagement nicht mehr nur eine Aufgabe für die IT-Abteilung, sondern ein wichtiger Bestandteil der Unternehmenssteuerung. Modernes Risikomanagement bedeutet heute «Managing Uncertainty» – das Management von Unsicherheit – um sicherzustellen, dass eine Organisation ihre Ziele trotz potenzieller, teilweise unbekannter Bedrohungen erreichen kann.

Cyberrisikomanagementprozess

Ein moderner Prozess zur Risikobewertung erfolgt nicht ad hoc, sondern folgt einem strukturierten, mehrstufigen Zyklus, um Nachvollziehbarkeit (und damit auch Auditierbarkeit), Vollständigkeit und Nachhaltigkeit zu gewährleisten:

1. Identifikation potenzieller Risikofragen: Durch offenes Brainstorming, die Überprüfung generischer Szenarien und die Analyse konkreter Vorfälle wird das inhärente Risiko ermittelt.

2. Entwicklung von Risikoszenarien: Ein Risiko wird hierbei immer im spezifischen Kontext als Szenario betrachtet. Es besteht aus einer Schwachstelle (das «Was» und «Wodurch»), einem Auslöser (dem «Warum», «Wann» und «Wie») und der Auswirkung (dem «Wie schlimm», «Wie teuer»).

3. Bewertung des aktuellen Schweregrads: Hierbei werden in der Regel immer noch qualitative Messgrössen für das Szenario herangezogen, wie die Eintrittswahrscheinlichkeit (E, getrieben durch den Auslöser) und das Schadensausmass (S, getrieben durch die Auswirkung). Technisch gesehen ist das Risiko R die Kombination aus beiden Grössen (z.B. R = E * S).

4. Definition der Risikoprioritätsgrenze: Die Organisation legt ihren Risikoappetit fest, um zu bestimmen, welche Risiken für den Moment tolerierbar sind und welche erforderlich und prioritär behandelt werden müssen.

5. Entwicklung von Mitigationsmassnahmen: Für prioritäre Risiken werden konkrete und terminierte Massnahmen entwickelt, die nachhaltig die Ursachen adressieren, nicht nur die Symptome. Ziel ist es, jedes Risiko auf ein akzeptables Mass zu reduzieren.

6. Regelmässige Nachverfolgung: Die Fortschritte der Mitigationsmassnahmen werden von einer unabhängigen Funktion im Unternehmen überwacht, um sicherzustellen, dass die angestrebte Risikominderung auch effektiv erreicht wird.

Dieser Zyklus wird regelmässig durchlaufen, um die Maturität des Risikomanagementprozesses zu verbessern und auf neue oder veränderte Risikomuster reagieren zu können.

Der Risikomanagementprozess verläuft als Kreislauf, in dem Risiken identifiziert, Szenarien entwickelt, bewertet, priorisiert, Massnahmen abgeleitet und deren Umsetzung regelmässig nachverfolgt wird. (Quelle: Hochschule Luzern HSLU)

Integration in die GRC-Prozesse

Das Cyberrisikomanagement muss dabei nahtlos als integraler Bestandteil des GRC-Ökosystems (Governance, Risk, Compliance) des Unternehmens positioniert werden. Die Beziehung dieser drei Elemente lässt sich vereinfacht wie folgt definieren:

Governance (Soll-Zustand): Sie bildet den Rahmen aus Regeln, Richtlinien und Prinzipien. Governance definiert, wie Entscheidungen getroffen werden und wer dafür verantwortlich ist. Sie ist die Basis für alle Entscheidungen.

Compliance (Ist-Zustand): Sie umfasst die effektive Implementierung und Überwachung der Kontrollen, um die internen Richtlinien und externen regulatorischen Anforderungen zu erfüllen.

Risk (Delta): Das Risikomanagement identifiziert die Lücken zwischen dem Soll-Zustand (Governance) und dem Ist-Zustand (Compliance) und bewertet deren Schweregrad. Risikomanagement wird dadurch zu einem wichtigen Instrument und einer Entscheidungsgrundlage für das Management: Welche Anforderungen sind nicht erfüllt? Was muss dringend angegangen werden? Warum? Bis wann? Durch wen? Was kann warten?

Die Wirksamkeit dieses Ökosystems muss regelmässig (z.B. über Metriken und Reifegradmodelle) gemessen werden. Ein häufig genutzter Ansatz nutzt beispielsweise Maturity Levels (Reifegrade) von 0 (keine Kapazität) bis 5 (optimiert und automatisiert).

Damit Metriken nützlich sind, müssen sie klar, beobachtbar und entscheidungsrelevant sein. Ein Dashboard sollte nicht nur den Status quo der Compliance abbilden, sondern zukunftsorientierte Einblicke in Risikotrends geben.

Organisatorische Voraussetzungen

Damit Cyberrisikomanagement holistisch funktioniert, müssen klare und effektive organisatorische Strukturen geschaffen werden. Das Schlüsselwort in diesem Kontext lautet «Gewaltentrennung» (Segregation of Duties) zur Vermeidung von Interessenskonflikten. Funktionen, die Anforderungen an die Cybersicherheit stellen, sollten unabhängig (organisatorisch getrennt) von jenen sein, die sie implementieren oder prüfen. Häufig genutzt wird in diesem Zusammenhang das sogenannte Three-Lines-of-Defense-Modell:

1. First Line (LoD1 – Management): Die Geschäftsbereiche kennen die kritischen Werte (Assets) und sind buchstäblich in erster Linie für das Management der Risiken sowie die Implementierung effektiver Kontrollen zum Schutz derselben verantwortlich.

2. Second Line (LoD2 – Controlling): Unabhängige Kontrollfunktionen wie Compliance oder das Risikomanagement überwachen, hinterfragen und messen die Wirksamkeit dieser Schutzmassnahmen. Sie bewerten die Risiken und berichten oft direkt an die Geschäftsleitung.

3. Third Line (LoD3 – Audit): Die interne Revision bewertet die Gesamteffektivität des GRC-Ökosystems und prüft, ob die erste und zweite Linie ihre Aufgaben erfüllen. Sie berichten in der Regel an den Verwaltungsrat oder den Prüfungsausschuss.

Zusätzlich ist ein starkes Engagement der Geschäftsführung erforderlich. Führungskräfte müssen Cybersicherheit und das damit verbundene Risikomanagement als strategische Priorität verstehen, Ressourcen bereitstellen und die Integration in die Geschäftsprozesse und Unternehmenskultur fördern.

Qualitative versus quantitative Risikobewertung

Traditionell verlassen sich viele Unternehmen auf qualitative Methoden, wie Risk Heatmaps mit Kategorien wie «Niedrig», «Mittel» und «Hoch». Diese sind oft subjektiv und für strategische Investitionsentscheidungen unzureichend.

Modernes Risikomanagement strebt nach einer Security Risk Quantification (SRQ), wobei das Risiko in monetären Werten ausgedrückt wird. Ein etabliertes Modell hierfür ist FAIR (Factor Analysis of Information Risk).

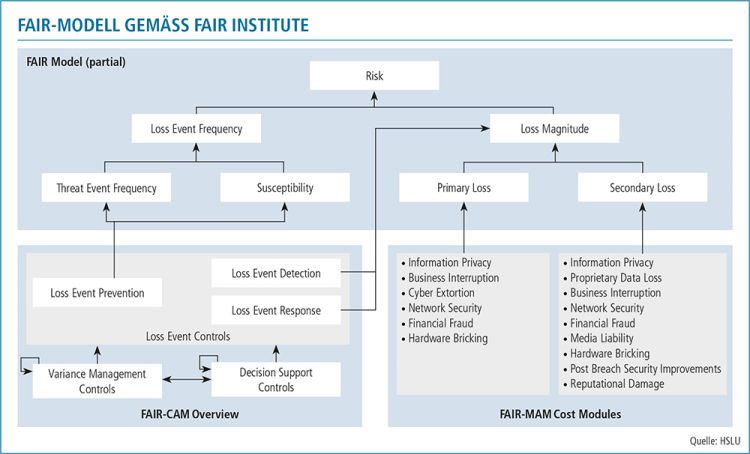

Die Berechnung erfolgt hierbei über die Formel: Risk = ALE = LEF * LM, die wie folgt hergeleitet (faktorisiert) werden kann:

Risiko als ALE (Annualized Loss Expectancy): Der erwartete jährliche finanzielle Verlust.

LEF (Loss Event Frequency): Wie oft ein Schaden pro Jahr erwartet wird, als Produkt aus Bedrohungshäufigkeit und Anfälligkeit.

LM (Loss Magnitude): Der erwartete finanzielle Schaden pro Ereignis, als Summe aus primären Verlusten wie Wiederherstellungskosten und sekundären Verlusten wie Reputationsschäden.

Das Modell lässt sich bei Bedarf flexibel in weitere Faktoren herunterbrechen. Dieser quantitative Ansatz ermöglicht es dem CISO, in der Sprache des Vorstands zu kommunizieren: Anstatt zu sagen «Wir haben vier Millionen DDoS-Angriffe blockiert», kann er berichten: «Wir haben eine Umsatzunterbrechung von zwei Millionen Franken vermieden». Dies erleichtert die Argumentation für Sicherheitsinvestitionen.

Das FAIR-Modell zeigt, wie sich Cyberrisiken aus der Eintrittswahrscheinlichkeit eines Schadenereignisses und der Schadenshöhe zusammensetzen und in primäre sowie sekundäre Verlustarten unterteilen lassen. (Quelle: Hochschule Luzern HSLU)

Herausforderungen bei der Implementierung

Die Umsetzung eines modernen Cyberrisikomanagements bis zum höchsten Reifegrad ist ein anspruchsvoller Entwicklungsweg, daher empfiehlt sich eine pragmatische, schrittweise Herangehensweise. Typische Herausforderungen auf diesem Weg sind:

Datenqualität und -menge: Speziell quantitatives Risikomanagement erfordert eine solide Datenbasis. Dennoch sollte man nicht auf «perfekte» Daten warten; bereits eine überschaubare Datenmenge verbessert die Modellierung gegenüber rein qualitativer Intuition.

Kulturelle Hürden: Sicherheit wird oft als Bremse wahrgenommen. Hier hilft die Analogie: «Je schneller man fahren will, desto bessere Bremsen braucht man.» Effektive Kontrollmassnahmen sind kein Hindernis, sondern ermöglichen es dem Unternehmen, agiler zu agieren, ohne dabei die Einhaltung interner und externer Anforderungen zu gefährden.

Silos: Es mangelt oft an Koordination zwischen IT, Kontrollfunktionen und den Geschäftsbereichen. Ein modernes Cyberrisikomanagement erfordert eine enge, bereichsübergreifende Zusammenarbeit.

Komplexität: In modernen Umgebungen mit Cloud, IoT und Drittanbietern führen vernetzte Systeme zu kaskadierenden Risiken. Das Risiko durch Drittanbieter (Third Party Risk) wird häufig nicht ausreichend berücksichtigt, obwohl es direkte Auswirkungen auf die eigene Organisation hat.

Personelle Ressourcen: Es herrscht ein Mangel an Fachkräften, die sowohl technologisches Verständnis als auch Compliance- und Risikomanagementexpertise besitzen.

Von Kontrolle zu Resilienz

Modernes Cyberrisikomanagement ist weit mehr als eine technische Kontrollinstanz. Es ist ein strategisches Instrument, das durch die Verknüpfung von Governance, quantitativer Analyse und klarer organisatorischer Verantwortung Vertrauen und Resilienz schafft. Das Ziel ist eine nahtlose Integration – Sicherheitsprozesse sollten so in die Geschäftsprozesse eingebettet werden, dass sie nicht störend von aussen eingreifen, sondern als sichere Geschäftsprozesse wahrgenommen werden. Letztlich ist Sicherheit keine blosse Verpflichtung, sondern ein Bekenntnis zu strategischer Qualität und Resilienz.

Der Autor

Frank Heinzmann ist hauptamtlicher Dozent an der

Hochschule Luzern mit dem Schwerpunkt Informations- und Cybersicherheit. Er beschäftigt sich insbesondere mit praxisnaher Cyber-GRC-Ausbildung, strategischem Sicherheitsmanagement und den Auswirkungen von KI auf Cybersicherheit.