Daten werden kostbarer; denn insbesondere im Zusammenhang mit Industrie 4.0 und dem Internet of Things (IoT) werden sie bereits als das Gold des digitalen Zeitalters bezeichnet. Damit Unternehmen den Wert ihrer Daten nutzen können, brauchen sie geeignete Software und schlussendlich eine Applikation, um das digitale Geschäftsmodell umzusetzen. Daten und Software bilden somit die Grundlage einer jeden digitalen Business-Strategie. Diese Tatsache in Kombination mit der Geschwindigkeit, mit welcher sich Märkte verändern, veranlasst Unternehmen dazu, mehr und mehr Cloud-Services zu nutzen. Dabei geht es den meisten von ihnen nicht nur um Skalierbarkeit oder Kosten, sondern vielmehr auch darum, IT-Plattformen und deren State-of-the-Art-Technologien und -Services umgehend nutzen zu können, um so Innovation laufend voranzutreiben.

Im neuen Datenzeitalter ist die Cloud also kein Ziel, sondern ein Betriebsmodell. IDC prognostiziert, dass bereits 2022 90 Prozent aller Unternehmen einen Mix aus dedizierten privaten Clouds aus dem eigenen Rechenzentrum und mehreren Public Clouds nutzen werden. Um der gestiegenen Bedeutung der Daten gerecht zu werden, erfordert ein solches Betriebsmodell einen Data-First-Ansatz. Dieser dient dazu, die datenorientierte Arbeitsweise im Unternehmen zu verankern und sicherzustellen, dass die Daten gesichert, geschützt und verfügbar sind, wo und wann auch immer sie benötigt werden.

Datensicherung liegt in der Eigenverantwortung der Unternehmen

Im Rahmen eines solcher Data-First-Ansatzes hat die Sicherheit der Daten oberste Priorität. Denn in letzter Instanz sind die Unternehmen für ihre Daten verantwortlich, nicht die Cloud-Anbieter. Unternehmen müssen daher sicherstellen, dass sie Compliance- und unternehmensinterne Vorschriften einhalten sowie dem Datenschutzgesetz Schweiz (E-DSG) entsprechen, welches sich stark an die EU-Datenschutz-Grundverordnung (EU-DSGVO) anlehnt. In diesem Zusammenhang gilt es die bewusste Entscheidung zu treffen, an welchem geografischen Standort die Daten vorgehalten und verarbeitet werden sollen: Dürfen die Daten die Schweiz verlassen oder setzen die Kunden voraus, dass diese innerhalb der Landesgrenzen verbleiben?

Datensicherheit geht jedoch noch viel weiter. Unabhängig davon, ob die Daten On-Premise oder in einer Public Cloud gespeichert sind und welcher Cloud Service (SaaS, PaaS, CaaS oder IaaS) genutzt wird, gilt: Eine moderne Data-Protection-Strategie ist in Multi-Cloud-Umgebungen wichtiger denn je zuvor. Denn traditionelle Backup-Konzepte, bei denen Sicherungskopien auf einem zweiten Medium erstellt wurden, eignen sich aufgrund der Unterbrechung des Informationsflusses (Medienbruch) nicht für die Multi Cloud.

Zu einer modernen Data-Protection-Strategie gehört zunächst die Entscheidung, wo und in welcher Form Daten primär gespeichert und verarbeitet werden, ob eine Archivierung der Daten nötig ist und wie diese aussieht und ob zusätzliche Datenkopien für die gesamte Systemumwelt vorgehalten werden müssen. Anhand der Relevanz der zu schützenden Daten und deren Applikationen für den Geschäftsbetrieb wird anschliessend die Lösung für Business Continuity und Disaster Recovery ausgewählt und die Parameter für Recovery Point Objective (RPO) und Recovery Time Objective (RTO) definiert. Der RPO bestimmt dabei den Zeitraum zwischen zwei Datensicherungen, der RTO die benötigte Zeitspanne vom Zeitpunkt des Schadens bis zur vollständigen Wiederherstellung der Geschäftsprozesse. Die Lösung sollte unbedingt die folgenden beiden Szenarien abdecken:

- Schutz vor Infrastruktur- und Systemfehlern

- Schutz vor Fehlmanipulationen durch IT-Spezialisten und Anwender

Letzteres wird bei der Nutzung von SaaS-Lösungen oft vernachlässigt, da der Schutz von Infrastruktur- und Systemfehlern durch den Cloud-Servicedienstleister abgedeckt ist.

Bei der Implementierung der Lösung ist es besonders wichtig, einen starken Technologiepartner zu wählen. Denn dieser sollte in der Lage sein, mittels moderner Data-Protection-Lösungen Daten und Applikationen einheitlich zu schützen – unabhängig davon, ob sie On-Premise oder in einer Public Cloud vorgehalten und betrieben werden.

Die Lösung sollte ausserdem Daten auf unterschiedlichen Infrastrukturebenen konsistent schützen, namentlich in virtuellen Maschinen, Kubernetes-Cluster-Ressourcen und deren persistenten Datenvolumen sowie auch auf Datenbank- und Applikationsebene. Dabei ist aus ökonomischen Gründen von Vorteil, die Daten zu deduplizieren, komprimiert zu speichern und bandbreitenoptimiert sowie verschlüsselt über das Netzwerk zu übertragen.

Das Speichern der Daten sollte flexibel im eigenen Rechenzentrum auf speziell für diesen Zweck entwickelten Data Protection Appliances erfolgen oder in der Public Cloud auf virtuellen Appliances. Dadurch wird gewährleistet, dass die Daten standortunabhängig und unabhängig von Public-Cloud-Anbietern vorgehalten werden. Das reduziert die Anbieter-Abhängigkeit, minimiert die Risiken und macht es zudem möglich, den beziehungsweise die Cloud-Anbieter mit dem jeweils ökonomisch besten Angebot zu nutzen.

Zunehmend wichtig: Schutz vor Ransomware-Angriffen

Ein wichtiger Bestandteil einer Data-Protection-Strategie ist der Schutz vor Ransomware-Angriffen. Mit Hilfe einiger einfach zu realisierender Sofortmassnahmen lässt sich zunächst die Geschäftskontinuität gewährleisten. Beispielsweise bieten moderne On-Premise-Lösungen die Möglichkeit, entsprechend den Geschäftsanforderungen mehrmals täglich einen Immutable Snapshot zu erstellen. Diese logischen Kopien erlauben es, eine Umgebung innert Sekunden auf den Stand vor dem Angriff zurückzusetzen. Immutable Snapshots sind selbst vor Angriffen geschützt, da sie als nicht löschbar definiert werden können. Das bedeutet, dass selbst ein System-Administrator diese Kopien nicht vor Ablauf einer vordefinierten Zeit löschen oder überschreiben kann.

Diese Sofortmassnahmen schützen aber nicht vor dem kompletten Kontrollverlust über die Primär- und Data-Protection-Systeme. Unternehmen, deren Geschäftsmodelle sich stark auf die Verfügbarkeit von IT-Systemen stützen, sollten diese Massnahmen zusätzlich durch eine unabhängige Cyber-Recovery-Lösung ergänzen.

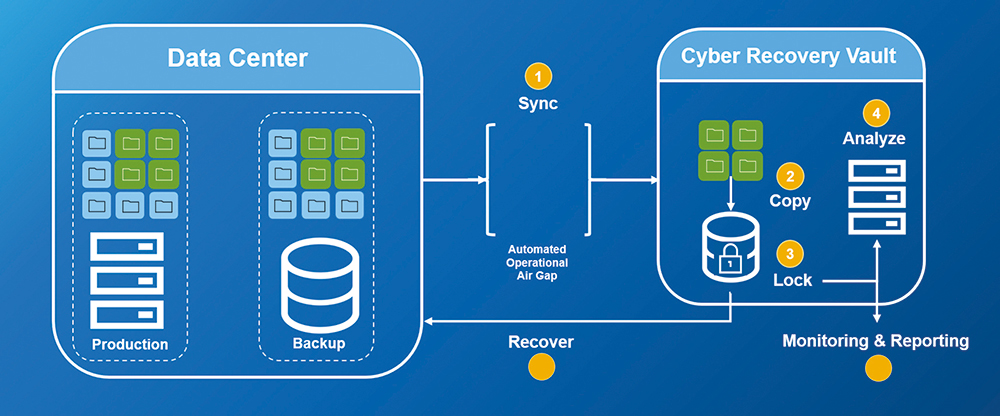

Eine entsprechende Lösung kopiert die erstellten Data-Protection-Kopien einmal am Tag an ein unabhängiges und vom Netzwerk isoliertes System. Sobald die Übertragung der Daten abgeschlossen ist, wird das System dann vom Netzwerk isoliert, um einen sogenannten Air Gap zu erstellen. Dieser verhindert, dass potenzielle Angreifer über das Firmennetzwerk auf die Sicherungskopien zugreifen können.

Wahlweise kann eine solche Lösung mit einer Security-Software erweitert werden. Diese bietet bestensfalls Full Content Indexing für die Indizierung des tatsächlichen Datei-Inhalts vieler verschiedener Dokumenttypen und nutzt moderne Machine-Learning-Algorithmen, um Spuren von Korruption durch Ransomware zu diagnostizieren.

Last but not least ist es bei einer modernen Data-Protection-Strategie wichtig, die Funktionalität und Wiederherstellungsfähigkeit innerhalb der definierten RPOs und RTOs kontinuierlich zu überprüfen.

Datengetriebene Technologien und Multi-Cloud-Umgebungen bieten Unternehmen eine ideale Grundlage für ihre digitalen Geschäftsanwendungen. Aber nur mit einer standortunabhängigen, modernen Data-Protection- und Recovery-Lösung können sie das Sicherheitsniveau für ihre Daten erreichen, das angesichts von Data First oberste Priorität hat.

Der Autor

Sascha Meier leitet als Director Systems Engineering den Presales-Bereich von

Dell Technologies in der Region Central & North Europe (CNE), zu der neben der Schweiz und Österreich auch Skandinavien gehört. Gleichzeitig ist er als CTO Ambassador für die strategische und technologische Beratung der Kunden in der CNE-Region zuständig. Sascha Meier arbeitet seit Januar 2007 für Dell Technologies und hält einen Abschluss als Diplom-Ingenieur (FH) in Elektro- und Kommunikationstechnologie.